Entenda tudo sobre o novo ataque que vem do ar, o BlueBurn

Aqui está o que você precisa saber sobre o ataque do BlueBorn

O Bluetooth está em toda parte. Smartphones, laptops, câmeras digitais, impressoras, TVs inteligentes, carros ou dispositivos IoT, todos eles vêm com esta tecnologia sem fio e podem se conectar facilmente entre eles. Mas, quão seguro ele é?

Pesquisadores de segurança no Armis Labs relataram recentemente um novo vetor de ataque conhecido como ” Blueborne “. Este vetor permite que os invasores espalhem malware através do ar e potencialmente infectam todos os dispositivos que incluem a tecnologia sem fio Bluetooth.

Este método de operação envolve zero interação humana e nenhuma conexão com a Internet . Os usuários não precisam clicar em um determinado link ou baixar um arquivo ou documento malicioso para terem seus dispositivos infectados.

A empresa também identificou 8 vulnerabilidades zero-day vinculadas a este vetor de ataque, que comprovam seu enorme potencial de impacto:

Mais de 5,3 bilhões de dispositivos com Android, Windows, iOS ou Linux são vulneráveis ao BlueBorne!

O que é diferente sobre o BlueBorne…

O vetor de ataque BlueBorne visa todos os dispositivos habilitados para Bluetooth ativos e encontra facilmente aqueles que não estão configurados para o modo “detectável”. Também não exige que um dispositivo direcionado seja pareado com o dispositivo infectado (um recurso de conectividade Bluetooth essencial requerido entre dispositivos). O que torna essa ameaça cibernética tão perigosa é que ela pode passar despercebida pelos usuários e infectar rapidamente seus dispositivos .

Ao contrário de outros métodos, este é invisível e se espalha localmente por Bluetooth, usando uma vulnerabilidade na tecnologia.

Uma vez infectado, o atacante assume o controle do dispositivo da vítima e acessa seus dados confidenciais, arquivos e outras informações. Ele pode determinar qual sistema operacional a vítima está usando e ajustar o exploit de acordo.

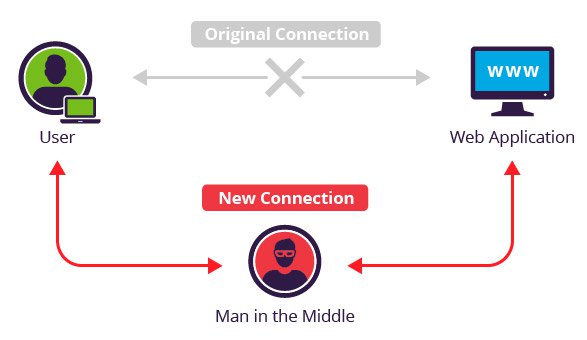

O hacker malicioso também pode implantar um ataque MITM (Man-in-the-Middle) colocando-se entre o seu dispositivo e o site ou aplicativo com o qual você está se comunicando. Depois de ter controle total sobre o dispositivo, o atacante explora as vulnerabilidades nele para vários fins cibernéticos.

Como o BlueBorne torna a distribuição de malware “invisível”

Imagine ficar infectado com um ransomware apenas porque você ativou o Bluetooth. Imagine não saber de onde a infecção veio. Imagine que o malware se espalhe offline, sem que você clique ou baixe nada.

Isto é o que o BlueBorne pode fazer!

Naturalmente, os criminosos virtuais podem implantar qualquer tipo de software malicioso que eles desejam, desde Cavalos de Tróia até ransomware e info-stealers. Mesmo a lista dos ataques cibernéticos mais comuns é bastante longa.

Ao usar o BlueBorne, os atacantes podem:

- Infectar dispositivos e pedir resgate;

- Roubar seus dados confidenciais;

- Espiar seus hábitos de navegação;

- Usar malwares financeiros para fraudar você;

- Recrutar seus dispositivos para botnets maciços (como Mirai), que normalmente são usados em ataques subsequentes.

Você pode estar se perguntando se seu antivírus irá protegê-lo disso. BlueBorne é um vetor de ataque, não um tipo de malware ou um vírus, por isso não pode bloqueá-lo. Seu antivírus pode bloquear algum tipo de malware implantado através do ataque, mas depende de quão novo e sofisticado seja.

É por isso que você deve pensar em sua proteção em múltiplas camadas .

Quem é vulnerável?

Dispositivos afetados pelo ataque BlueBorne:

- Todos os telefones, tablets e wearables Android (exceto aqueles que usam apenas Bluetooth Low Energy) de todas as versões;

- Todas as versões do Windows desde o Windows Vista;

- Dispositivos rodando Linux;

- Todos os dispositivos iPhone, iPad e iPod touch rodando iOS 9.3.5 e inferior, e dispositivos AppleTV com versão 7.2.2 e inferior.

Você pode encontrar mais detalhes no anúncio feito pela Armin.

Saiba como proteger seu dispositivo!

Em primeiro lugar, não entre em pânico!

Tais ameaças cibernéticas podem fazer com que se sinta desamparado, mas isso não significa que você deve desistir e esperar que o pior aconteça.

Etapa 1) Se você não estiver usando ativamente, basta desligar sua conexão Bluetooth. Esta é a maneira mais simples de proteger seus dispositivos e evitar ser infectado com malware.

Etapa 2) Certifique-se de ter atualizado o sistema operacional em todos os seus dispositivos. O mesmo vale para todos os seus aplicativos.

Note que as atualizações de segurança já foram lançadas pela maioria dos fabricantes e desenvolvedores do sistema operacional. Os usuários do Android podem baixar o aplicativo BlueBorne Vulnerability Scanner disponível na Google Play Store para verificar se seus dispositivos são vulneráveis a este vetor de ataque.

Independentemente do tipo de dispositivo, você precisa manter seu software atualizado. Leia este guia com todos os recursos necessários para se manter seguro online.

Sim, isso pode levar a alguns custos ao longo da estrada, porque o hardware antigo não suporta as atualizações mais recentes, mas vale a pena o investimento.

Para manter a segurança e o mesmo tempo, aproveite a tecnologia, considere os riscos e faça algo para reduzi-los.

então, você já verificou se seu dispositivo é vulnerável ao BlueBorne?

(Fonte: Heimdal Security)

A Arkan busca a cada dia ampliar seus conhecimentos e agregar novas tecnologias a seu portfólio de produtos e serviços, assim mantendo-se atualizada com as últimas soluções disponíveis no mercado tecnológico, oferecendo a nossos clientes, de maneira orientada e personalizada, soluções que venham de encontro a suas necessidades.

Precisa de ajuda para aumentar a segurança de sua infraestrutura de TI? Para conhecer melhor nossas soluções clique aqui.

Seja mais, seja Arkan System!